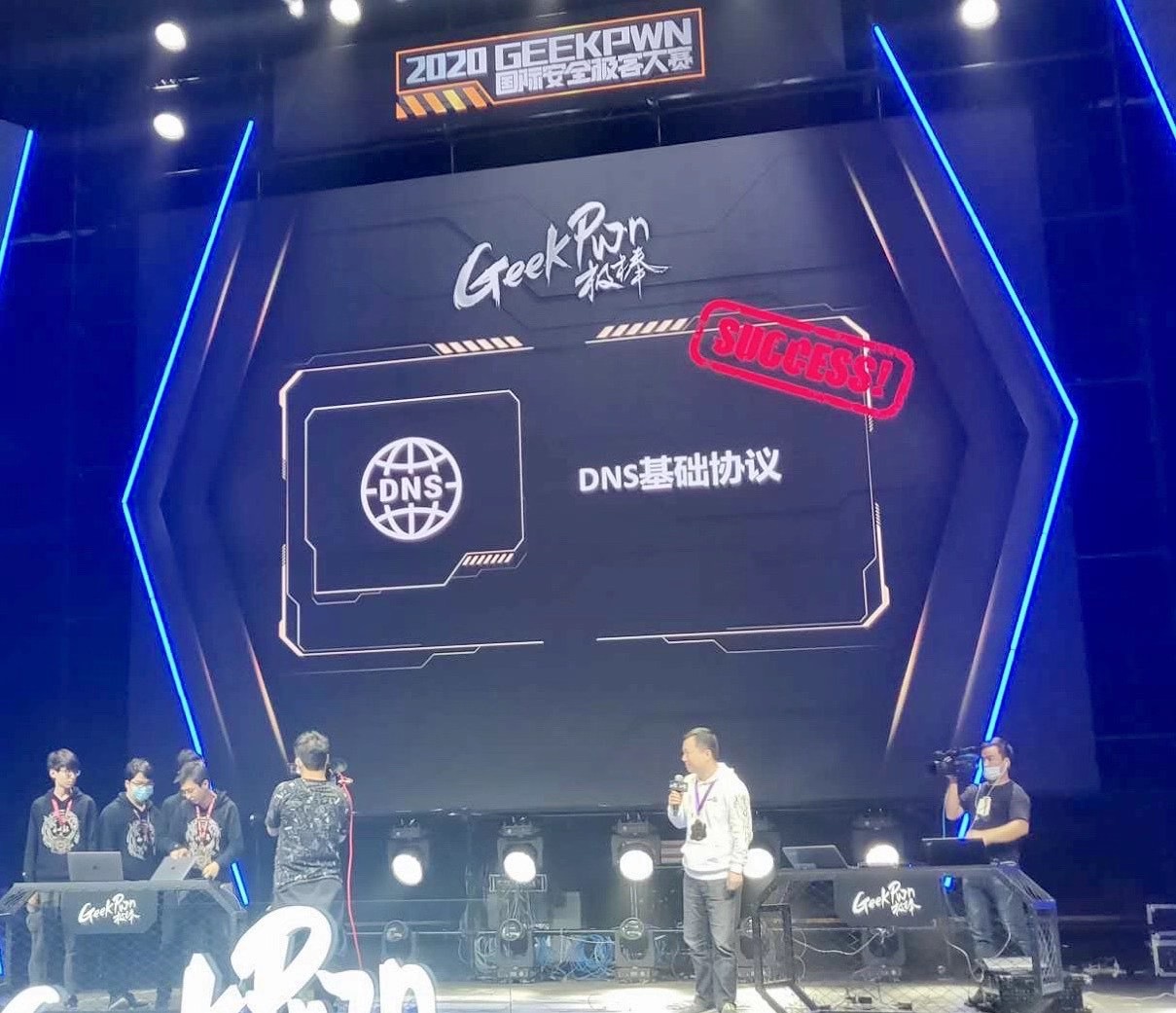

GeekPWN 2020:一种基于侧信道的新型通用DNS劫持攻击

2020年10月24日,我们(远翱战队)在上海举行的极棒(GeekPwn) 2020国际安全极客大赛上演示了一种基于侧信道的新型通用DNS劫持攻击。该工作主要由美国加州大学河滨分校的钱志云教授、满柯宇同学和清华奇安信研究院合作完成。此次GeekPWN上,郑镐东、杨秋实、沈凯文、郑晓峰、陆建宇同学共同完成了演示。在短短几分钟内,选手成功地攻击互联网基础协议DNS,实现了DNS污染攻击,最终劫持主办方指定的目标域名,导致访问的网站内容被替换。目前,这项创新研究论文被计算机安全领域顶级学术会议CCS 2020收录,技术细节将于今年年底公布。论文题目为:DNS Cache Poisoning Attack Reloaded: Revolutions with Side Channels .

在Blackhat 2008,卡明斯基发布了一个关于DNS缓存污染的演讲: It’s The End Of The Cache As We Know It。该攻击促使了后续DNS本地查询端口随机化防御方案的形成。而我们的工作通过侧信道的方式攻破了这类随机化的防御方案。该攻击不仅会影响最受欢迎的BIND、Unbound和dnsmasq等DNS软件,还可以影响递归DNS服务器和转发DNS服务器。

该研究成果获网络安全四大顶会CCS2020 最佳论文奖!🎉🎉🎉

Publications

DNS Cache Poisoning Attack Reloaded: Revolutions with Side Channels**(Disthinguished Paper Award)** [PDF] [Slides] [Video] Keyu Man, Zhiyun Qian, Zhongjie Wang, Xiaofeng Zheng, Youjun Huang, Haixin Duan *In Proceedings of ACM Conference on Computer and Communications Security (CCS`20), November 9-13, 2020, Virtual Event, USA.*